L'ordinanza della Corte di Cassazione, Sezione Lavoro, n. 3263 del 13 febbraio 2026 ha confermato il licenziamento di una dipendente amministrativa che aveva disposto un bonifico dopo aver ricevuto una mail fraudolenta.

La decisione colpisce per un passaggio preciso: la Corte ha ritenuto irrilevante la mancata formazione aziendale sul phishing. Secondo i giudici, da una figura con esperienza pluriennale in ambito contabile è lecito attendersi un livello di diligenza tale da riconoscere anomalie evidenti e svolgere le opportune verifiche prima di effettuare un pagamento.

Questa ordinanza non è solo una notizia di diritto del lavoro. È un promemoria concreto su come si intrecciano fattore umano, responsabilità individuale e responsabilità organizzativa. E su cosa conviene fare prima che accada.

Cosa dice davvero l'ordinanza

Il punto non è "chi sbaglia paga" in senso generico. Il punto è lo standard di attenzione richiesto a chi opera in ruoli amministrativi e contabili, dove un'azione sbagliata può muovere denaro e creare danni immediati.

La Corte valorizza l'aspettativa professionale: esperienza e mansioni contano. Se gestisci pagamenti, ti viene chiesto di riconoscere i segnali di allarme e di fermarti quando qualcosa non torna.

La formazione mancata è "irrilevante"? Attenzione a come si legge

La frase va letta con cura. La Corte non dice che la formazione non serva. Dice che, in quel caso specifico, non era determinante per valutare la condotta della lavoratrice: alcune anomalie erano ritenute riconoscibili da chi ha competenze contabili consolidate.

È un'impostazione che sposta l'asticella: la cybersecurity non è solo un tema di policy aziendali, ma anche di professionalità individuale. Non tutto può essere delegato a corsi, sistemi o manuali.

Responsabilità individuale: la sicurezza è anche un comportamento

Chi lavora su fatture, bonifici, anagrafiche fornitori e coordinate bancarie presidia un'area sensibile. In questi ruoli, la diligenza non è un concetto astratto: significa controllare, confrontare, verificare.

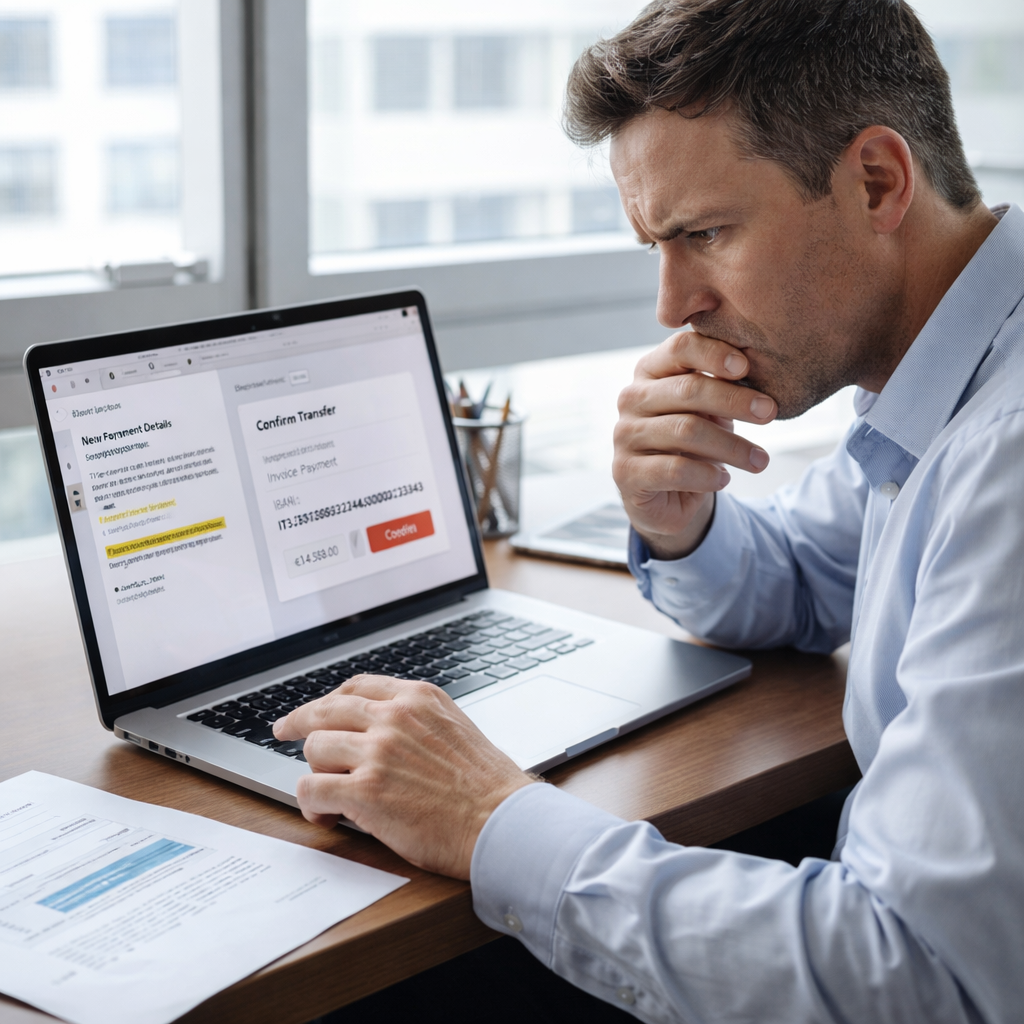

Il phishing non punta solo su virus e allegati. Spesso punta su urgenza, autorità e pressione: "paga subito", "nuovo IBAN", "riservato". La prima difesa è la capacità di non farsi trascinare dal ritmo e di applicare un metodo.

Questo è il cuore del fattore umano: l'errore non è un'eccezione, è una variabile strutturale. Per questo chi ha responsabilità operative deve costruire abitudini solide, non affidarsi solo alle buone intenzioni.

Responsabilità organizzativa: anche se trovi un responsabile, il danno resta

La sentenza chiarisce qualcosa sul piano disciplinare, ma non risolve il problema sul piano aziendale. Anche se individui un responsabile, i soldi possono essere già partiti. I tempi di recupero sono incerti. I costi indiretti si accumulano: fermo operativo, reputazione, stress organizzativo, possibili contenziosi.

Per questo la prevenzione non è un tema di colpa, ma di gestione del rischio. Senza misure adeguate, l'incidente tende a ripetersi: cambiano le persone, ma lo schema resta.

Tecnologia e formazione: necessarie, ma non sufficienti da sole

È facile cadere in due errori opposti. Il primo è credere che basti un buon filtro email. Il secondo è pensare che basti un corso annuale. Entrambi aiutano, ma nessuno dei due elimina il rischio.

La sicurezza efficace è un insieme coerente di strumenti, procedure e comportamenti. Soprattutto, servono controlli che rendano difficile sbagliare da soli. Nei processi di pagamento, questo significa interrompere l'automatismo e rendere obbligatorie verifiche semplici ma decisive.

Il punto critico è la verifica, non la mail

Molte frodi non passano da messaggi tecnicamente sofisticati. Passano da richieste plausibili inserite nel flusso quotidiano. Per questo il controllo più importante non è capire se la mail è falsa, ma verificare il pagamento prima che parta.

La domanda giusta non è solo: "Questa email è sospetta?". È anche: "Sto per fare un'operazione difficilmente reversibile?". Se la risposta è sì, serve un passaggio di conferma strutturato, non discrezionale.

Cosa fare in concreto: tre principi da cui partire

- Procedure chiare sui pagamenti. Ogni modifica di coordinate bancarie o richiesta urgente fuori canale ordinario deve seguire un processo di verifica definito, non lasciato alla discrezione del singolo.

- Formazione continua, non episodica. Non un corso una tantum, ma aggiornamenti regolari su schemi di frode reali, adattati ai ruoli esposti.

- Controlli che riducono il rischio di errore singolo. La doppia autorizzazione sui pagamenti, la verifica telefonica su canale separato, la revisione periodica dei processi: misure semplici che cambiano il profilo di rischio.

Il messaggio da portare a casa

Trovare un responsabile dopo un incidente non evita il danno. Non lo recupera. Non impedisce che si ripeta.

La sicurezza è comportamento, non solo tecnologia. L'errore umano è una variabile strutturale, non un'anomalia da punire. Formazione, procedure e controlli servono a ridurre il rischio, non a scaricare responsabilità.

Nel cyber, la prevenzione non è un costo. È l'unica risposta che funziona prima.